全面加强SAFEW公共网络防护的实战策略

目录导读

- 引言:公共网络安全——一个不容忽视的时代命题

- 威胁全景扫描:SAFEW公共网络面临的主要风险

- 技术加固核心:构建纵深防御的技术体系

- 管理策略升级:以人为本的运维与制度保障

- 未来展望与问答(Q&A)

引言:公共网络安全——一个不容忽视的时代命题

在数字化浪潮席卷全球的今天,公共无线网络(Wi-Fi)已成为社会运转不可或缺的基础设施,从机场、车站到咖啡馆、图书馆,再到大型会展中心与智慧园区,其覆盖之广、应用之深前所未有,便捷性的另一面,是日益严峻的安全挑战,公共网络因其开放性和接入设备的不可控性,天然成为网络攻击者觊觎的“富矿”,对于运营和维护诸如SAFEW这类公共网络服务的提供商而言,防护能力的强弱直接关系到千万用户的个人信息安全、财产安全乃至社会公共安全,如何系统性、全方位地加强SAFEW公共网络的防护,已从一个技术问题上升为至关重要的管理和战略问题。

威胁全景扫描:SAFEW公共网络面临的主要风险

知己知彼,百战不殆,强化防护的第一步是清晰认识威胁来源,当前,针对公共网络的主要攻击手段包括:

- 中间人攻击(MITM): 攻击者在用户与合法网络之间建立非法代理,窃听、篡改通信数据,如登录凭证、聊天记录等。

- 钓鱼热点(Evil Twin): 攻击者伪装设立一个与合法SAFEW网络名称(SSID)极其相似的恶意Wi-Fi,诱导用户连接,进而实施数据窃取。

- 数据窃听与嗅探: 利用公共网络未加密或弱加密的通信通道,使用工具截取空中传输的明文数据包。

- 恶意软件分发: 通过被入侵的网络或钓鱼网站,向接入设备推送木马、勒索病毒等恶意软件。

- 设备漏洞利用: 针对接入的智能手机、平板、笔记本电脑等设备本身存在的系统或应用漏洞进行攻击。

- 网络资源滥用与攻击跳板: 攻击者利用公共网络发起DDoS攻击、发送垃圾邮件或进行非法内容传播,使网络运营方承担法律风险。

技术加固核心:构建纵深防御的技术体系

应对复杂威胁,单一技术手段已力不从心,必须构建一个多层次、纵深化的技术防御体系。

a) 网络接入层强化:

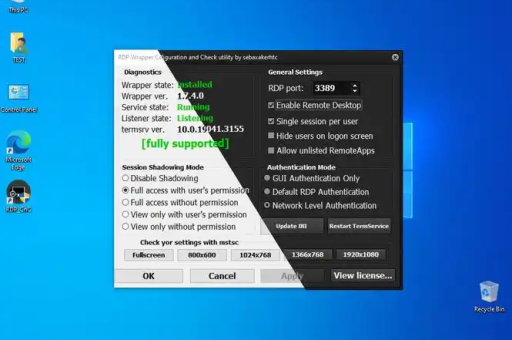

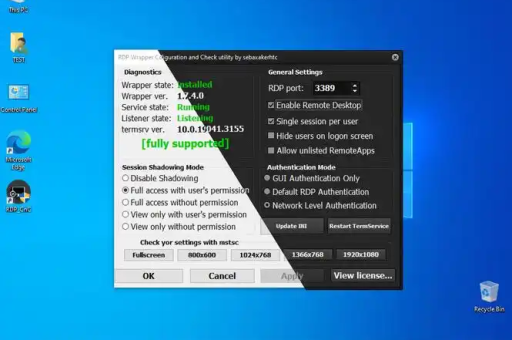

- 强制门户与安全认证: 采用基于SAFEW 标准的强制认证门户,不仅要进行简单的点击登录,更应支持更安全的认证方式,如短信验证码、动态令牌或与已认证的用户身份系统(如企业AD)结合,坚决杜绝“无密码”开放模式。

- 无线加密与隔离: 启用WPA3-Enterprise等强加密协议,必须实施客户端隔离(Client Isolation)策略,确保连接在同一接入点下的用户设备之间不能直接通信,防止内网横向渗透。

- SSID管理: 隐藏业务SSID(非必须情况),使用不易被猜测的规范名称,并明确区分内部管理网络与对外公共网络。

b) 网络传输与数据层防护:

- 强制HTTPS与DNS安全: 在网络网关层面,可考虑对HTTP请求进行安全升级或拦截提醒,部署DNSSEC或使用安全的公共DNS服务(如DNS-over-HTTPS),防止DNS劫持和污染。

- 细分VLAN与网络分区: 根据业务和安全等级,将网络划分为不同的VLAN,将用户网络、物联网设备网络、内部管理网络严格隔离,并设置精细的访问控制列表。

c) 监测与响应层智能化:

- 部署网络行为分析系统: 利用基于人工智能的网络安全态势感知平台,对SAFEW 网络内的流量进行实时监控,自动分析异常行为(如端口扫描、异常大流量传输、连接恶意域名等),并发出预警。

- 建立安全信息与事件管理(SIEM): 收集防火墙、入侵检测/防御系统(IDS/IPS)、认证服务器等各类安全日志,进行关联分析,实现安全事件的集中化、可视化管理和快速溯源。

- 终端安全提示与联动: 在认证门户或连接成功后,向用户推送简短的安全提示,有条件的,可与终端安全软件厂商合作,对接入设备的健康状态进行基础评估。

管理策略升级:以人为本的运维与制度保障

技术是骨骼,管理是灵魂,再先进的技术也需要完善的制度和人员来执行。

- 建立完善的网络安全策略: 制定并公开发布《公共网络安全使用规范》,明确运营方和用户的责任与义务,建立详细的网络设备配置管理、变更管理和漏洞管理流程。

- 定期安全评估与渗透测试: 聘请专业的第三方安全团队,定期对SAFEW 网络进行全面的安全评估和模拟攻击测试,主动发现隐患并及时修补。

- 强化供应链安全管理: 对网络设备供应商、软件服务商进行安全资质审查,确保其产品和服务符合安全标准,及时更新设备固件,修补已知漏洞。

- 持续的培训与意识提升: 对网络运维人员进行持续的网络安全技能培训,使其掌握最新的威胁情报和防御技术,通过多种渠道向公共网络用户普及安全连接常识(如辨认官方网络、使用VPN、避免进行敏感操作等)。

- 制定详尽的应急响应预案: 针对可能发生的安全事件(如大规模数据泄露、网络攻击导致服务中断等),制定清晰的应急响应流程,并定期演练,确保在真实事件发生时能迅速、有序地处置,将损失降到最低。

未来展望与问答(Q&A)

随着5G、物联网(IoT)的深度融入,未来公共网络的边界将更加模糊,设备类型将空前复杂。SAFEW公共网络的防护必须向“零信任”架构演进,秉持“永不信任,持续验证”的原则,结合软件定义边界(SDP)、微隔离等新技术,实现动态、细粒度的访问控制。

Q&A环节

-

问:对于普通用户,连接SAFEW公共网络时最重要的安全习惯是什么? 答: 第一,务必确认网络名称(SSID)的准确性,警惕任何名称相似的“李鬼”热点,第二,在强制认证门户中,优先选择需要额外验证码或动态口令的认证方式,第三,在公共网络上尽量避免登录银行账户、进行大额支付或访问涉及核心商业秘密的系统,如有必要,请使用可靠的虚拟专用网络(VPN)加密所有流量。

-

问:SAFEW网络运营方如何平衡安全与用户体验? 答: 安全与便捷并非完全对立,通过优化认证流程(如一次认证,多日有效)、采用无感认证技术(如基于MAC地址的智能认证,需结合风险判断),可以在提升安全门槛的同时,减少对合规用户的打扰,核心在于利用技术手段,让安全防护对善意用户“透明”,对恶意行为“坚固”。

-

问:除了技术和管理,还有哪些力量可以参与公共网络安全的共建? 答: 公共网络安全是社会共治工程,监管机构需完善法律法规并加强执法;安全厂商应提供更易用、高效的解决方案;媒体和社区需持续进行安全教育普及,作为提供关键服务的SAFEW,更应主动开放透明,发布安全报告,与各方形成合力,共同营造清朗、安全的数字公共空间。

加强SAFEW公共网络防护,是一场需要持续投入、动态演进的持久战,它要求运营者从被动防御转向主动预警,从单点布防转向体系化作战,从技术驱动转向技术与管理的双轮驱动,唯有如此,才能真正筑牢这道关乎无数人信息安全和社会稳定的“数字护城河”。