Safew异常文件提前隔离保护全攻略:防患于未然的安全策略

目录导读

- 理解Safew异常文件:安全威胁的本质

- 为何必须提前隔离?被动防御的致命缺陷

- 核心技术策略:构建三层主动防护体系

- 实操步骤指南:从部署到响应的完整流程

- 推荐工具与平台:高效隔离方案选择

- 常见问题深度解答(FAQ)

理解Safew异常文件:安全威胁的本质

在数字化办公环境中,“Safew异常文件”特指那些看似普通,实则暗藏恶意代码、病毒、勒索软件或高级持续性威胁(APT)的文件,这些文件常伪装成PDF、Word、Excel或压缩包等常见格式,通过邮件、下载、移动存储等渠道潜入系统,其“异常”可能表现为:来源不明、数字签名无效、行为模式偏离常规(如试图访问敏感目录、大量调用系统进程)、或含有可疑的宏脚本与嵌套对象。

传统的依赖特征码的杀毒软件对此类新型、变种或未知威胁往往存在滞后性,核心安全思想必须从“事后查杀”转变为“事前预防与事中隔离”,在可疑文件造成实质性破坏前,将其控制在沙箱或隔离区内,更多关于主动防御的架构,可参考专业安全站点的论述,safew。

为何必须提前隔离?被动防御的致命缺陷

等待文件落地执行后再检测,风险极高,勒索软件可能在数分钟内加密核心数据,间谍软件会悄悄外泄信息,提前隔离保护的核心价值在于:

- 阻断初始攻击向量:大部分攻击始于一个文件,隔离它,就扼杀了攻击链的起点。

- 为深度分析赢得时间:在隔离环境中,安全团队可以无风险地对其静态特征、动态行为进行深度分析与沙箱模拟,判断其恶意性。

- 防止横向扩散:即便终端被感染,隔离机制也能阻止恶意文件通过网络共享、移动介质等在内网传播。

- 满足合规要求:许多数据安全法规(如等保2.0、GDPR)明确要求采取访问控制与入侵防范措施,主动隔离是重要实践。

核心技术策略:构建三层主动防护体系

一个健壮的提前隔离保护体系应包含以下三层:

第一层:入口拦截与信誉评估 在网关(邮件网关、网页网关)部署安全设备,对所有传入文件进行初步过滤,基于文件哈希、来源IP信誉、发件人身份等信息进行评分,低信誉文件直接拒绝或转入隔离区。

第二层:终端本地沙箱与虚拟化 在用户电脑上,通过下一代端点保护平台(EPP/EDR)实现,策略包括:

- 强制沙箱运行:对来自互联网、邮件的可执行文件(.exe, .js等),默认在受限虚拟环境中运行。

- 应用程序控制:只允许授权签名的应用程序运行,未知程序一律阻止。

- 文件类型限制:在工作站上直接禁止运行可能高危的文件类型,如.ps1、.vbs等。

第三层:网络隔离与微隔离 一旦检测到终端异常,网络防火墙或微隔离解决方案立即行动,将该终端或相关流量从关键业务网络中隔离,防止威胁横向移动。

实操步骤指南:从部署到响应的完整流程

- 制定与发布策略:明确哪些类型的文件、从哪些来源需要被隔离,制定清晰的网络安全政策并告知所有员工。

- 部署隔离技术:

- 网关层:配置下一代防火墙(NGFW)或专用安全网关,启用文件过滤与反病毒功能。

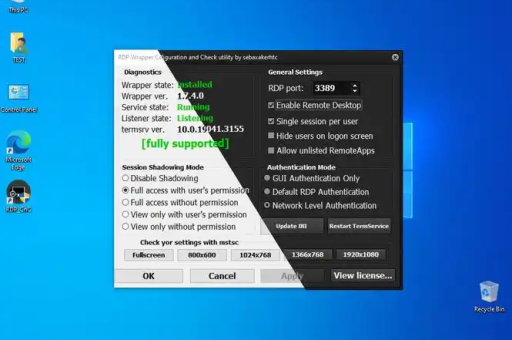

- 终端层:在所有终端安装具备“攻击前”防护功能的EPP/EDR软件,如 safew 相关解决方案,并开启主动隔离策略。

- 存储层:使用具备文件分析功能的网络附加存储(NAS)或数据防泄漏(DLP)系统,对存储服务器上的文件进行扫描。

- 配置自动化工作流:设置规则,使低信誉文件自动转入隔离区,并自动向安全运营中心(SOC)发送告警。

- 建立分析与处置流程:安全团队定期检查隔离区文件,在沙箱中进行深度分析,确认为恶意的,溯源并加固相关弱点;误报的,则恢复文件并调整策略。

- 定期审计与演练:定期审查隔离策略的有效性,通过模拟攻击测试整个防护体系的响应速度与准确性。

推荐工具与平台:高效隔离方案选择

实现上述策略,可借助以下类型工具(示例,具体选择需评估):

- 下一代防火墙(NGFW):如Palo Alto Networks、Fortinet的型号,提供精细的应用与文件控制。

- 端点检测与响应(EDR)平台:如CrowdStrike、Microsoft Defender for Endpoint,提供强大的行为检测与进程隔离能力。

- 专用沙箱分析平台:如FireEye、Cuckoo Sandbox,用于对隔离文件进行深度动态分析。

- 统一安全管理平台:集成多种安全工具,实现策略集中管理和自动化编排响应。

对于寻求一体化解决方案的用户,可以关注像 safew 这样提供综合威胁防护的平台,其常集成了多层次的隔离保护功能。

常见问题深度解答(FAQ)

Q1: 文件被隔离后,是否会影响正常业务? A: 设计良好的系统会实现无感或低感隔离,对于高可疑文件,系统会静默隔离并通知管理员;用户如需紧急使用被误判文件,可通过申请流程由管理员快速审核释放,关键在于平衡安全与效率,通过持续优化策略降低误报率。

Q2: 提前隔离策略能否100%确保安全? A: 没有任何安全措施能保证100%,提前隔离是纵深防御中极为关键的一环,能极大提升攻击门槛和成本,阻断绝大部分已知和未知威胁,但它仍需与漏洞修补、员工培训、数据备份等其他措施结合,形成完整的安全闭环。

Q3: 如何有效区分正常文件与异常文件? A: 单一方法不可靠,需采用多引擎、多维度判定:

- 静态分析:检查文件哈希、数字签名、头部信息、是否加壳。

- 动态分析:在沙箱中运行,监控其进程树、网络连接、注册表与文件系统操作。

- 情报关联:比对全球威胁情报,检查文件来源IP、域名是否在黑名单。

- 机器学习:利用AI模型分析文件特征和行为模式,识别新型威胁。

Q4: 对于中小企业,实施提前隔离是否成本过高? A: 并非如此,目前市场上有许多面向中小企业的云安全服务(MSSP)和一体化安全套件,以订阅制提供,无需巨额硬件投入和专业安全团队,投资于主动隔离预防的成本,远低于遭遇一次勒索攻击带来的业务中断、数据赎回和声誉损失。

Q5: 用户应如何配合公司的文件隔离政策? A: 用户是防御的重要一环,应做到:不随意点击陌生链接、下载不明附件;对来源可疑的文件保持警惕,即使来自同事;理解并遵守公司文件提交与安全审查流程;收到安全告警时及时报告IT部门。

通过构建以“提前隔离保护”为核心的主动防御体系,组织能够显著增强对Safew异常文件等高级威胁的免疫力,将网络安全态势从被动应对转向主动掌控,为数字资产和业务连续性提供坚实保障。