Safew断网环境:针对已知风险的终极防御盾牌还是有限屏障?**

目录导读

- 引言:当“隔离”成为安全关键词

- Safew断网环境的技术原理剖析

- 对阵已知风险:断网环境的防御优势

- 断网并非万能:已知风险的潜在突破点

- 实战应用场景:何处最需Safew断网环境?

- 常见问答(Q&A)

- 构建以断网环境为核心的深度防御体系

引言:当“隔离”成为安全关键词

在数字化威胁日益猖獗的今天,网络安全策略不断演进。“隔离”或“断网”作为一种古老而直接的理念,在高级别安全需求场景中焕发新生。Safew断网环境,即通过物理或逻辑手段将关键系统或网络与公共互联网乃至内部网络进行隔离,旨在构建一个纯净、受控的操作空间,一个核心问题随之而来:这种极致的隔离措施,是否足以百分之百防御那些已被安全界识别和定义的“已知风险”?本文将深入探讨其防御机理、有效性边界及最佳实践。

Safew断网环境的技术原理剖析

Safew断网环境的核心是切断非授权的网络通信路径,其实现方式主要分为:

- 物理断网:彻底不部署网络硬件(如网卡),或通过物理开关移除网络连接,确保不存在任何电磁或物理上的数据传输通道,这是最彻底的形式。

- 逻辑断网/空气间隙:虽然存在物理网络设备,但通过防火墙策略、网闸、单向导入系统等技术,仅允许严格控制的、单向的数据流动(通常是从外部向内部导入,且需经过多重审查与杀毒),内部数据无法向外发送。

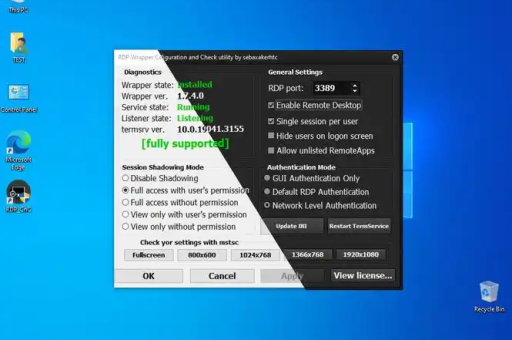

- 虚拟化隔离:在受控主机内,通过虚拟化技术创建与宿主机网络栈完全隔离的虚拟环境,用于处理敏感任务。

所有这些技术的目标一致:阻止未经预检的数据流入和未经授权的数据流出,从而将威胁载体(尤其是通过网络传播的恶意软件、攻击指令)拒之门外。

对阵已知风险:断网环境的防御优势

对于已知风险,尤其是那些依赖网络传播的威胁,Safew断网环境展现出近乎绝对的防御能力:

- 阻断网络攻击向量:绝大多数病毒、蠕虫、勒索软件、僵尸网络及远程利用漏洞的攻击,都需要网络连接来初始感染、传播或接收命令,断网直接废除了这些攻击的“运输线”。

- 隔绝钓鱼与恶意网站:员工无法访问互联网,也就彻底避免了访问钓鱼网站、下载恶意附件或点击欺诈链接的风险。

- 防止数据外泄:对于窃密软件,断网环境使其无法将收集到的数据发送到外部命令与控制服务器。

- 稳定与可控:系统状态、软件版本和配置保持固定,避免了因联网更新或意外访问资源引入的不稳定因素或兼容性问题,对于像safew这样的方案提供商而言,这简化了安全维护的复杂性。

断网并非万能:已知风险的潜在突破点

“已知风险”并非仅指“网络传播的风险”,断网环境在以下已知风险面前可能存在盲区:

- 介质摆渡攻击:这是对抗断网环境最经典的已知方法,攻击者通过感染U盘、移动硬盘等移动介质,利用人员在不同网络间移动介质的行为,将恶意代码“摆渡”进断网环境,Stuxnet震网病毒便是利用此途径的著名案例。

- 供应链攻击:如果在系统部署前,硬件、操作系统、应用软件或更新包在供应链环节就已遭植入恶意代码(一种已知的高级威胁模式),那么断网环境在部署之初就已“带病运行”。

- 内部人员威胁:拥有合法访问权限的内部人员,可能故意在断网系统内安装恶意软件、拷贝敏感数据到物理介质,这是一种始终存在的已知人为风险。

- 物理安全风险:对设备本身的物理窃取、破坏或未授权直接访问。

- 依赖过期系统的风险:为保持稳定,断网系统可能长期不更新,运行着含有已知未修补漏洞的旧版操作系统或软件,一旦恶意代码通过介质进入,这些漏洞可能被轻易利用。

Safew断网环境能完美防御网络侧发起的已知攻击,但对于通过非网络途径渗透的已知攻击手法,其防御效果依赖于严格的管理和辅助措施。

实战应用场景:何处最需Safew断网环境?

尽管有局限,但在以下对机密性、完整性要求极高的场景,Safew断网环境仍是基石性防御措施:

- 国家机密/军事网络:处理最高级别保密信息。

- 工业控制系统:如电网、能源、化工、制造业的工控网络,要求极高的稳定性和安全性。

- 金融核心交易系统:如证券交易的撮合主机、银行核心账务系统。

- 研发与设计环境:保护核心技术图纸、源代码、芯片设计等知识产权。

- 敏感数据处理终端:用于审计、分析大量个人隐私或商业机密数据的专用计算机。

在这些场景中,断网环境通常是safew整体安全解决方案中不可或缺的一环。

常见问答(Q&A)

Q1: 既然有介质摆渡风险,断网环境还有意义吗? A: 绝对有意义,它将威胁面从无限的网络空间,收缩到有限的、可控的物理介质入口,防守方只需集中精力管理好“唯一的大门”(如部署严格的介质扫描、审批和注册制度),安全管理的复杂性和难度大幅降低,这是一种风险收敛策略。

Q2: 断网环境内的系统不需要打补丁吗? A: 需要,但方式不同,补丁并非通过在线更新获取,而是通过安全流程:在外网环境下载、经过严格验证和扫描后,通过受控的、单向的方式(如刻录一次性光盘)导入内网进行安装,补丁管理策略本身也是已知风险管理的一部分。

Q3: 如何应对供应链攻击对断网环境的威胁? A: 这需要纵深防御,包括:从可信供应商采购、对硬件/软件进行上架前安全检测、采用可信启动技术、在断网环境内部部署主机安全软件(如防病毒、入侵检测,其病毒库同样通过安全方式导入)进行持续监测。safew的方案通常会整合这些要素。

Q4: 云时代,断网环境是否过时? A: 恰恰相反,在云时代,保护核心资产的需求更甚,许多云上的敏感工作负载(如金融核心、政务敏感数据)实际上运行在虚拟的私有云或专属隔离区内,其网络访问策略极其严格,本质上是逻辑上的“断网”或“强隔离”环境,概念从物理走向了虚拟化与软件定义。

构建以断网环境为核心的深度防御体系

回归核心问题:Safew断网环境能否防御已知风险? 答案是:它能极其有效地防御通过网络发起的已知风险,是应对此类威胁的最强屏障之一,但对于通过非网络途径(如介质、供应链、内部人员)入侵的已知风险,它本身并非一个完整的解决方案。

最有效的策略不是单纯依赖“断网”,而是构建一个以断网环境为核心,融合严格管理策略、物理安全控制、供应链安全管理、主机层防护和持续人员培训的深度防御体系,断网环境构成了这个体系中最坚固、最外层(针对网络威胁)或最内层(保护核心资产)的防线,将复杂的网络安全问题转化为更易管理的物理和流程安全问题,在正确实施和管理的框架下,safew断网环境无疑是防御已知网络风险、保护关键信息资产的基石,其价值在高端安全领域无可替代。